Lorsque nous pensons au piratage, la première chose qui nous vient à l’esprit est une personne qui s’introduit physiquement dans un ordinateur ou un compte en ligne et vole des informations. Ce n’est pas le cas du piratage de téléphones portables. Ce dernier est un processus d’accès non autorisé et de contrôle de l’appareil mobile. Il s’agit d’un crime qui consiste à voler les données personnelles de particuliers pour mener des vols d’identité et des fraudes financières. Les crimes sont commis en interceptant le réseau du fournisseur de services de smartphone pour accéder aux informations de ses clients à leur insu. Toutefois, certains types de piratage peuvent être effectués avec le consentement du propriétaire.

Dans cet article, nous abordons ce qu’est le piratage de téléphones portables et comment s’en protéger.

Sommaire :

La montée de la cybercriminalité et son impact sur les utilisateurs de smartphones

Comme l’a rapporté Forbes en 2018, les cybercriminels ont volé plus de 6 milliards de dollars aux utilisateurs de smartphones. Il a été estimé que jusqu’à 2% du PIB est perdu à cause de la cybercriminalité dans les pays développés. Elle est en hausse et affecte les consommateurs, les entreprises et le gouvernement. Cela a également mis à rude épreuve les ressources au niveau des forces de l’ordre alors qu’elles luttent pour faire face à un volume croissant d’affaires de cybercriminalité.

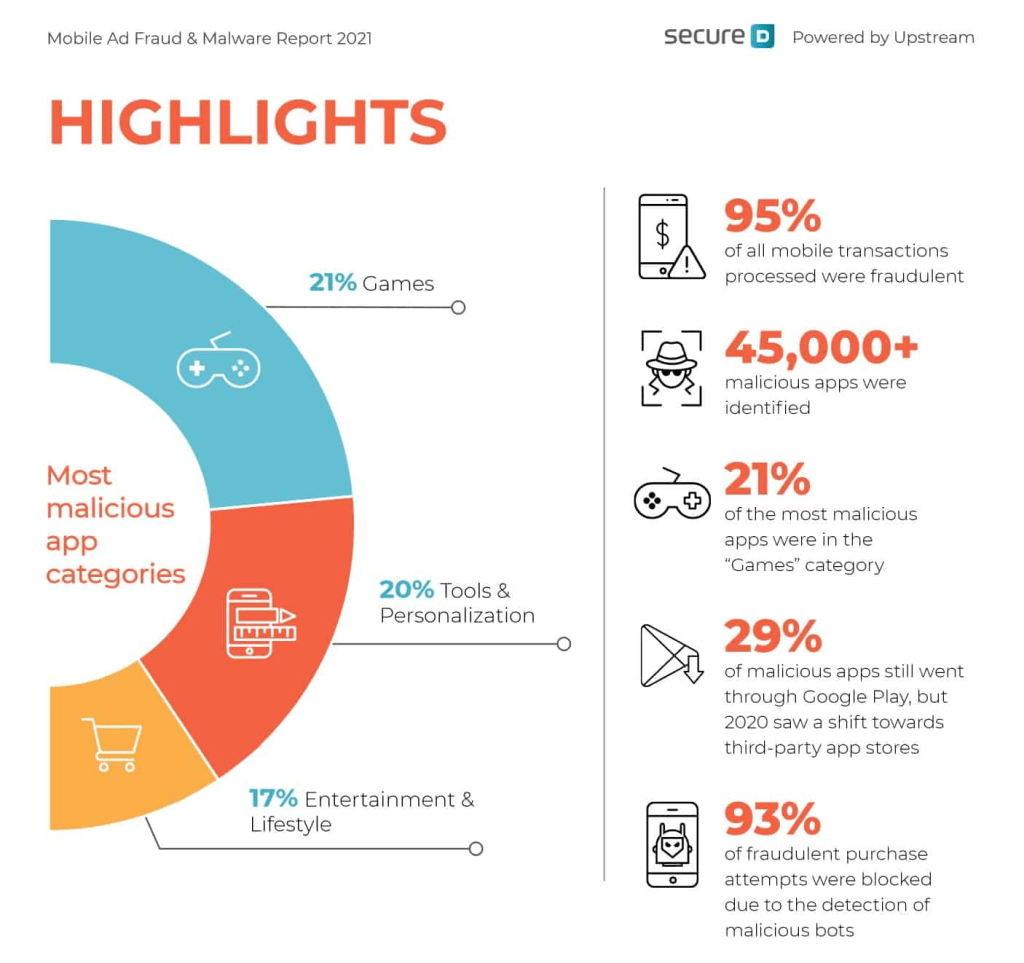

Alors que le smartphone semble être plus sécurisé que les ordinateurs traditionnels, il existe encore de nombreuses vulnérabilités que les cybercriminels exploitent. Les consommateurs ont été mis en garde contre le téléchargement d’applications à partir de sources tierces telles que des sites Web grand public. Certaines d’entre elles contiennent en effet des logiciels malveillants ou des virus. Malgré cela, plusieurs personnes n’en ont toujours cure.

De nombreux utilisateurs achètent un smartphone coûteux afin de protéger leurs données contre les cybercriminels. Mais ils finissent par le regretter lorsque leur identité est volée ou lorsque leurs données personnelles sont divulguées sur les réseaux sociaux. Jusqu’à présent, de nombreuses personnes pensent qu’en achetant le dernier iPhone elles peuvent être à l’abri des piratages et des virus. Erreur ! Les derniers événements en date prouvent que, même en étant éteint, un iPhone peut être piraté.

Il existe de nombreux types de cybercrimes, comme le piratage, le phishing et les ransomwares. Et ces outils sont faciles à obtenir en raison du manque de sécurité sur les smartphones.

Quels sont les meilleurs moyens de se protéger contre les attaques de piratage ?

Avec la quantité d’informations que nous stockons sur nos appareils mobiles, les pirates ont plus de chances de voler des données personnelles et d’en tirer profit. Alors, quels sont les meilleurs moyens de se protéger contre les attaques de piratage ?

Il existe plusieurs façons de rendre votre téléphone mobile plus sécurisé et plus difficile d’accès pour les pirates. Certaines d’entre elles sont des solutions matérielles, comme un scanner d’empreintes digitales ou un appareil biométrique avancé, tandis que d’autres sont basées sur des logiciels, comme le cryptage d’applications.

Utiliser le lecteur d’empreintes digitales

Il s’agit d’une fonction de sécurité physique que la plupart des nouveaux téléphones ont en option standard. Il est conçu de telle sorte que chaque fois que vous touchez votre téléphone avec votre empreinte digitale, il déverrouille l’écran, mais ne permet à aucune autre personne d’accéder aux données stockées sur votre téléphone.

Par ailleurs, vous pouvez utiliser le système de reconnaissance faciale pour protéger le téléphone des personnes tierces. L’autre option de sécurité est l’utilisation des mots de passe. Servez-vous-en et ne les divulguez à personne.

Éviter les Wifi publics

De nombreuses personnes dans des endroits tels que Starbucks et les aéroports utilisent désormais des réseaux wifi publics. Il s’agit en effet d’un moyen pratique et économique pour les utilisateurs de smartphones de se connecter à Internet. Cela leur permet également de rester connectés tout en voyageant dans des zones inconnues.

Cependant, alors que de plus en plus de personnes utilisent le Wi-Fi public, les pirates trouvent de nouvelles façons d’exploiter les vulnérabilités de ces réseaux. Cela peut conduire à la cybercriminalité comme le vol d’identité et la fraude.

Afin de vous protéger de ces attaques, vous devez être conscient de la vulnérabilité de votre téléphone et éviter de vous connecter dans ces lieux. Certains vous recommanderont d’installer un VPN. Toutefois, la meilleure option est de ne pas utiliser les Wifi publics.

Se méfier des applications et fichiers aux sources inconnues

Qu’il s’agisse d’un mot de passe, d’un compte bancaire ou d’une adresse e-mail, les applications de votre téléphone sont désormais vulnérables aux pirates qui peuvent voler des informations et les utiliser à des fins malveillantes.

Internet regorge d’escroqueries, de canulars et de mauvais acteurs. Cela signifie qu’il y a trop de sources inconnues avec lesquelles transformer votre confiance en douleur. Méfiez-vous des applications provenant de sources inconnues telles qu’« Installez cette application gratuitement » ou « Obtenez des pièces/gemmes/or illimités« .

Vous devez également être prudent lorsque vous téléchargez des vidéos à partir de sites aléatoires qui demandent des autorisations d’installation sans vous dire exactement ce qu’ils installeront sur votre appareil.

Mettre continuellement son téléphone à jour

Il est important de garder votre téléphone à jour. Certaines versions plus récentes de téléphones Android sont désormais plus sécurisées et plus difficiles à pirater qu’un iPhone. Apple a également mis en place de nouvelles fonctionnalités de sécurité afin qu’il soit également plus difficile pour les pirates d’accéder à votre téléphone.

Pour assurer la sécurité de votre appareil et de ses informations, vous devez vous assurer que vos applications sont fréquemment mises à jour. De plus, vous devez mettre le système d’exploitation de votre téléphone à jour dès qu’une nouvelle version est disponible. Celle-ci s’accompagne le plus souvent des corrections liées à la sécurité. Ce qui renforce la sécurité du smartphone et le rend imparable aux attaques.

Autres moyens de protéger son téléphone mobile

Pour vous mettre à l’abri des attaques :

- utilisez un gestionnaire de mots de passe,

- activez l’authentification à deux facteurs,

- activez le cryptage des données sensibles,

- vérifiez régulièrement votre messagerie pour détecter les e-mails suspects ou de phishing provenant d’inconnus.

Par ailleurs, utilisez un service VPN si vous en avez besoin. Enfin, vérifiez toujours les paramètres de votre téléphone pour vous assurer qu’il n’y a une modification bizarre.